Le concept de l’informatique en nuage fait généralement référence à l’utilisation de ressources informatiques hébergées à l’extérieur et accessibles en ligne, et peut concerner le stockage, le matériel et les logiciels. L’informatique en nuage offre aux utilisateurs un accès aux ressources informatiques depuis n’importe où avec une évolutivité instantanée et un déploiement rapide, ce qui entraîne une utilisation généralisée tant par les entreprises que par les utilisateurs individuels.

La sécurité du cloud englobe les pratiques, principes, mesures de protection et technologies qui permettent de sécuriser les données dans le cloud et de protéger l’infrastructure cloud.

Distinctions de l'informatique en nuage

Les stratégies de sécurité cloud dépendent fortement du type spécifique de technologie cloud utilisée. Les quatre catégories de base de l’informatique en nuage sont :

- Services cloud publics Ces infrastructures cloud incluent l’infrastructure en tant que service (IaaS), le logiciel en tant que service (SaaS) et la plateforme en tant que service (PaaS).

- Services cloud privés proposés par des fournisseurs de cloud publics Cela comprend les services cloud personnels délivrés par des opérateurs tiers.

- Services cloud privés gérés par le personnel interne Ces solutions impliquent des équipes internes gérant une architecture de systèmes cloud virtuels sous leur contrôle.

- Services cloud hybrides Il peut s’agir d’une combinaison de services cloud publics et privés pour une gestion des données définie par le coût, l’accès et la sécurité. Ils seront gérés par des équipes internes en collaboration avec des fournisseurs de services cloud externes.

Alors qu’auparavant les politiques informatiques de la plupart des entreprises prévoyaient que les données restent sur un réseau interne limité, l’informatique en nuage implique que les données et les opérations soient souvent confiées à des tiers. Pour cette raison, il est essentiel de bien comprendre les obligations de sécurité qui incombent à vos pratiques cloud.

Types de solutions de sécurité cloud

Examinons quelques types clés de solutions de sécurité cloud et fournissons quelques exemples pour chacun :

| Type de solution de sécurité | Description | Cas d’usage |

| Gestion des identités et des accès (IAM) | Contrôle qui peut accéder aux ressources et services dans le cloud. | Gestion des permissions des utilisateurs, s’assurer que seuls les utilisateurs autorisés accèdent aux données sensibles |

| Chiffrement des données | Protège les données en les convertissant dans un format sécurisé. | Sécurisation des données sensibles en transit et au repos, conformité aux réglementations de protection des données |

| Systèmes de détection et de prévention des intrusions (IDPS) | Surveille et protège les réseaux contre les activités malveillantes. | Détection et réponse aux cyberattaques, prévention des accès non autorisés |

| Gestion des informations et des événements de sécurité (SIEM) | Fournit une analyse en temps réel des alertes de sécurité générées par les applications et les équipements réseau. | Centralisation des journaux d’événements de sécurité, identification et réponse aux incidents de sécurité |

| Sécurité des terminaux | Protège les appareils qui accèdent au cloud contre les menaces de sécurité. | Sécurisation des ordinateurs portables, appareils mobiles et autres terminaux accédant aux services cloud |

| Gestion de la conformité | Garantit que les environnements cloud respectent les normes de l’industrie et les exigences réglementaires. | Audit et rapport pour la conformité réglementaire, maintien des normes de sécurité |

| Prévention de la perte de données (DLP) | Empêche le partage non autorisé ou la fuite de données sensibles. | Protection des informations sensibles contre un partage en dehors de l’organisation, conformité aux lois sur la confidentialité des données |

Division des exigences de sécurité du cloud

La grande majorité des fournisseurs de services cloud mettent en place des mesures de sécurité propriétaires afin de garantir l’intégrité de leurs opérations, car tout opérateur cloud ayant la réputation d’une sécurité faible perdra rapidement sa place sur le marché. Cependant, en raison de la nature décentralisée de l’informatique en nuage, ces entreprises ont peu de contrôle sur les circonstances concernant l’endroit et la manière dont leurs clients accèdent à leurs services.

Les clients eux-mêmes peuvent compromettre la sécurité de leurs comptes cloud par une mauvaise configuration, une mauvaise gestion des données et des habitudes d’accès non sûres. Chaque type de service a sa propre définition de la sécurité que les clients doivent respecter :

- Software-as-a-service Les clients sont responsables de la protection de leurs données et de leurs accès.

- Platform-as-a-service Les clients sont responsables de la protection des données, des accès et des applications.

- Infrastructure-as-a-service Les clients sont responsables de la protection des données, de l’accès utilisateur, des applications, des logiciels d’exploitation et de l’activité du réseau virtuel.

Tous les services cloud publics placent une certaine responsabilité sur les clients quant à la protection de leurs données et à la désignation des accès à leurs données. Sans une sécurité globale des données, il est impossible de véritablement exploiter les avantages offerts par le cloud. Les entreprises qui souhaitent adopter des produits SaaS reconnus tels que Salesforce ou Microsoft Office doivent d’abord considérer les mesures nécessaires pour s’assurer que leur organisation respecte ses responsabilités en matière de sécurité.

De même, les entreprises souhaitant acquérir des produits IaaS comme Microsoft Azure ou Amazon Web Services auront besoin d’une politique de sécurité plus approfondie prenant également en compte les préoccupations concernant la sécurité des applications, le trafic réseau et les logiciels d’exploitation, car plus le nombre de services augmente, plus le nombre de vulnérabilités potentielles en matière de sécurité se multiplie.

Problèmes de sécurité liés au cloud

Parce que les services cloud publics reposent sur des opérations tierces, des défis particuliers apparaissent lorsqu’on considère comment sécuriser les données lors de la transmission vers et depuis le cloud. Ceux-ci incluent :

- Visibilité des données dans le cloud – Fréquemment, les services cloud sont accessibles depuis des réseaux en dehors du contrôle direct de l’entreprise, par des appareils n’appartenant pas à l’entreprise, ce qui signifie que le personnel informatique doit pouvoir observer l’activité sur une connexion cloud au lieu de surveiller le trafic sur un réseau interne traditionnel.

- Contrôle des données dans le cloud – Lorsqu’on traite avec des solutions cloud tierces, le personnel informatique ne dispose pas du même niveau de contrôle que lors de la gestion de serveurs et applications locaux. Ces limitations sont inhérentes à l’utilisation des services cloud, et il n’existe aucun moyen pour les clients d’accéder au matériel informatique physique.

- Accès aux données dans le cloud – Bien que les clients puissent utiliser des applications et des fichiers en ligne, il n’est pas possible de configurer les autorisations d’accès de la manière dont on le fait habituellement. Les utilisateurs peuvent accéder à l’infrastructure cloud depuis n’importe quel appareil connecté à internet, ce qui a également conduit à l’émergence des solutions d’apportez votre propre appareil (BYOD). L’influence que vous pouvez exercer sur la sécurité de l’accès à ces services est entièrement limitée aux mesures mises à disposition par votre fournisseur cloud, dont le personnel peut également outrepasser vos propres accès.

- Conformité des données dans le cloud – Les services d’informatique en nuage posent aux organisations des défis supplémentaires en matière de conformité et de régulation. Vos configurations cloud peuvent devoir répondre aux normes réglementaires d’organismes extérieurs comme PCI et HIPAA tout en satisfaisant les attentes des départements internes, parties prenantes et clients. Toute solution cloud doit également être mise en œuvre conformément aux procédures de gestion des risques appropriées.

- Mauvaise configuration – Le maintien de l’intégrité de la sécurité des services cloud incombe souvent aux clients, notamment en ce qui concerne leur configuration des services. Les recherches indiquent que seulement 26 % des entreprises utilisant l’IaaS ont la capacité d’auditer ces services pour détecter les mauvaises configurations. De telles erreurs ouvrent fréquemment la porte à des brèches de sécurité des services cloud, permettant un accès non autorisé par des tiers. Les recherches montrent également que 99 % des clients ne parviennent pas à détecter les erreurs de configuration dans leur infrastructure IaaS.

- Récupération des données dans le cloud – Toute stratégie informatique interne de cybersécurité doit prévoir des plans de contingence pour atténuer les effets de toute violation des services cloud. Un tel plan doit proposer des processus et des ressources appropriées pour récupérer les données perdues ou compromises afin de permettre à l’entreprise de continuer à fonctionner tout en la protégeant des menaces majeures.

- Risques internes – Bien que la protection d’une entreprise contre des violations extérieures des services cloud soit primordiale, il convient également de protéger ces solutions contre la possibilité d’exploitation par des employés malveillants au sein de l’entreprise. Un récent rapport « Cloud Adoption and Risk » publié par McAfee suggère que jusqu’à 85 % des organisations présentent des activités pouvant indiquer des violations internes de la sécurité.

Pourquoi la sécurité du cloud est-elle vitale ?

La sécurité des données est une préoccupation courante parmi les clients du cloud, dont beaucoup pensent que leurs données seraient moins exposées aux risques si elles étaient stockées sur une infrastructure informatique locale. En réalité, il s’agit d’une idée fausse, car les fournisseurs de cloud proposent généralement un niveau de sécurité de base supérieur et consacrent une part proportionnellement plus importante de leur budget aux ressources de sécurité. De plus, le stockage dans le cloud offre une meilleure résilience contre les virus et autres malwares qui peuvent souvent contourner la sécurité relativement plus faible des réseaux locaux.

Le maintien de la sécurité du stockage dans le cloud dépasse les seules mesures propriétaires mises en place par les fournisseurs de services cloud. Les clients eux-mêmes doivent prendre les mesures nécessaires pour protéger l’accès et s’assurer que les appareils utilisés pour accéder au cloud ne présentent pas de failles de sécurité.

Lors du choix d’un fournisseur de services cloud, il est primordial d’opter pour une entreprise qui accorde la priorité à la sécurité des données et qui réduit également les risques liés à l’erreur humaine ou informatique. À mesure que de plus en plus de services cloud s’intègrent aux réseaux publics, l’inconvénient est que le nombre de vulnérabilités potentielles augmente en conséquence. Cependant, avec des processus de sécurité appropriés en place, les clients peuvent tirer parti de la puissance de l’informatique en nuage avec un minimum de risques.

Pourquoi utiliser le stockage cloud ?

Chaque jour, de plus en plus d’organisations profitent des avantages des services de cloud computing par rapport aux ressources informatiques locales traditionnelles. Parmi ces raisons, on trouve :

- Coût – Pour la plupart des entreprises, le stockage cloud offre une infrastructure de stockage de données dynamique sans avoir à acheter ni à entretenir un réseau de serveurs local.

- Résilience – Puisque les données sauvegardées dans le cloud sont réparties sur des serveurs distants, elles restent protégées en cas de menaces locales, telles que des coupures de courant, des incendies de bâtiment ou des attaques de malwares locales.

- Flexibilité – Les services de stockage cloud offrent autant ou aussi peu d’espace de stockage que nécessaire, en fonction des besoins en temps réel de votre organisation. Cela vous permet de faire évoluer toute votre informatique en nuage avec une efficacité maximale.

- Facilité d’accès – Les services cloud sont disponibles sur toute plateforme disposant d’une connexion internet suffisante, vous permettant de décentraliser votre infrastructure informatique de façon flexible et ponctuelle.

Comment les données dans le cloud sont-elles sécurisées ?

Lorsque vous téléchargez vos données sur le cloud, le fournisseur en stocke plusieurs copies sur différents serveurs situés dans des emplacements géographiques variés. Ces sites de serveurs disposent de systèmes de suppression d’incendie ultramodernes et de générateurs de secours afin d’assurer la sécurité des serveurs contre les dommages physiques, ainsi que d’autres dispositifs de sécurité pour protéger les données contre les erreurs ou les actes répréhensibles des employés. Du côté de l’accès client, les processus d’authentification comme les identifiants de connexion (mots de passe et noms d’utilisateur) ainsi que des fonctionnalités comme la vérification en deux étapes contribuent à maintenir la sécurité.

Entre les deux se trouve le tunnel de données entre votre appareil et les serveurs du fournisseur de cloud. Cela constitue une autre zone potentiellement vulnérable aux violations de données, mais, heureusement, le chiffrement des fichiers contribue à assurer la sécurité lors de ce processus. Le chiffrement de bout en bout désigne le processus qui consiste à brouiller les informations d’un fichier lors de son transit entre deux appareils, les données n’étant reconstituées que sur l’appareil du destinataire. Ce procédé est rendu possible grâce à des clés de chiffrement publiques et privées, souvent appelées cryptographie asymétrique.

Le logiciel de chiffrement cloud de l’entreprise utilise des clés publiques pour chiffrer un fichier, mais seule la clé privée unique sur l’appareil d’un utilisateur pourra reconstituer les fichiers. Cela permet de maintenir le stockage cloud chiffré le plus sécurisé, même lors de son transit à travers des réseaux qui ne sont pas totalement sûrs. Tous les fournisseurs de stockage cloud n’offrent pas les plus hauts niveaux de chiffrement de bout en bout. Cependant, il existe des solutions alternatives que les utilisateurs peuvent exploiter afin d’ajouter une couche de chiffrement de bout en bout sur n’importe quel service cloud qu’ils souhaitent utiliser.

Comment renforcer la sécurité du stockage cloud : CloudMounter

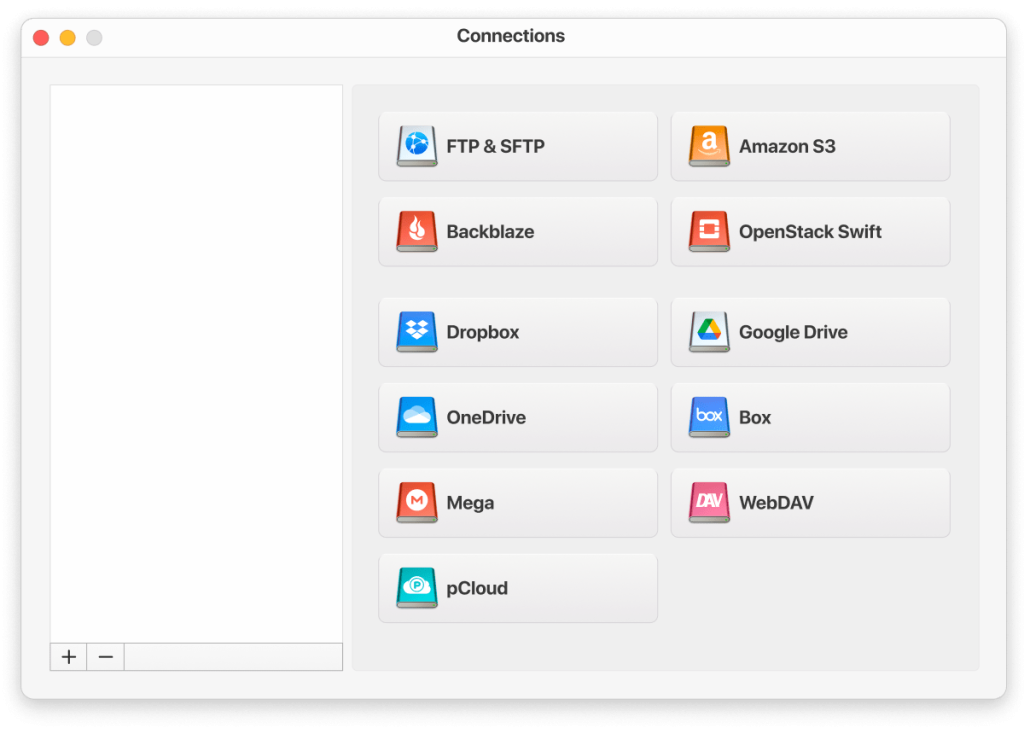

Pour garantir la sécurité de votre stockage cloud, les utilisateurs peuvent choisir un gestionnaire de stockage cloud de premier plan comme CloudMounter afin d’apporter les couches de protection supplémentaires nécessaires. CloudMounter offre une compatibilité avec tous les principaux fournisseurs de stockage cloud tels que Dropbox, Google Drive, Amazon S3, OpenStack Swift, Backblaze B2, MEGA, et bien d’autres, ainsi qu’avec des protocoles tels que FTP, FTPS, SFTP et WebDAV.

CloudMounter propose une fonctionnalité intuitive de «montage , grâce à laquelle les comptes de stockage cloud sont présentés comme des disques locaux dans le Finder, vous permettant de gérer tous vos différents comptes de stockage cloud via une seule interface.

En matière de sécurité, CloudMounter répond également à vos besoins. Le service utilise un chiffrement AES 256 bits pour toutes vos activités de transfert de fichiers, offrant une protection de haut niveau à tout moment, quel que soit le service de stockage cloud que vous utilisez. Il vous suffit de créer un mot de passe sur le stockage, et la clé de chiffrement sera sécurisée dans le trousseau de MacOS.

Le résultat est que toute personne tentant d’accéder à vos fichiers pendant un transfert ne verra que des informations de fichiers illisibles, qui ne peuvent être décryptées qu’avec votre clé de chiffrement spécifique. L’équipe derrière CloudMounter travaille sans relâche sur de nouveaux moyens d’améliorer leur offre, et le service continuera d’être mis à jour pour rester compatible avec les dernières solutions de stockage cloud.

Conseils de base en cybersécurité

Les pratiques standards de cybersécurité ne doivent pas être négligées. Donc, si vous souhaitez maximiser votre sécurité, suivez ces recommandations :

- Utilisez des mots de passe robustes. Si vous combinez des lettres, des chiffres et des caractères spéciaux, votre mot de passe sera plus difficile à pirater.

- Protégez votre gestionnaire de mots de passe. Assurez-vous que votre gestionnaire de mots de passe est protégé par un mot de passe principal fort.

- Sauvegardez régulièrement vos données afin de pouvoir les restaurer complètement en cas de défaillance du cloud.

- Modifiez vos droits d’accès afin qu’aucune personne ou appareil ne puisse accéder à toutes vos données, sauf si cela est nécessaire.

- Évitez d’accéder à vos données via des réseaux Wi-Fi publics, surtout s’ils n’utilisent pas une authentification forte.

Conclusion

En raison de sa flexibilité et de sa facilité d’utilisation, le stockage en nuage offre de nombreux avantages par rapport au stockage local traditionnel, car les utilisateurs peuvent accéder à leurs données partout et à tout moment depuis un appareil intelligent ou un ordinateur portable. Mais avec la multiplication des comptes et des accès depuis différents appareils, les menaces potentielles pour la sécurité commencent à s’accumuler.

Cependant, avec CloudMounter, vos fichiers restent protégés à chaque étape du processus de stockage en nuage. Des mesures de chiffrement avancées combinées à une interface de gestion de fichiers intuitive permettent aux utilisateurs de profiter du stockage en nuage tout en gardant les accès non autorisés à distance. Si vous souhaitez tirer parti des avantages du cloud tout en ayant la certitude que tous vos fichiers sont sécurisés et privés, essayez CloudMounter.

Questions fréquemment posées

Parce que le stockage en nuage peut être accessible depuis n’importe quel navigateur ou appareil connecté à Internet, cela expose les utilisateurs à un risque plus élevé de vol de leurs identifiants de connexion ou de laisser leurs comptes ouverts sur différents appareils. La sécurité du stockage en nuage dépend également de l’intégrité du réseau de la connexion Internet que vous utilisez pour accéder à vos fichiers.

À mesure que de plus en plus d’utilisateurs ont recours au stockage en nuage, celui-ci devient une cible privilégiée pour les pirates informatiques. Les pirates n’ont pas forcément besoin de contourner la sécurité du stockage en nuage pour compromettre vos données – il suffit qu’un seul de vos appareils soit piraté pour que les cybercriminels obtiennent vos identifiants de connexion, comme l’illustrent de nombreux cas de fuites de données très médiatisées.

Les principaux fournisseurs de cloud revendiquent généralement la meilleure sécurité. La sécurité de Google Drive est sans doute la référence en matière de services de stockage dans le cloud, mais la sécurité de Dropbox et celle d’Amazon S3 sont également complètes.