El concepto de computación en la nube se refiere de manera general al uso de recursos informáticos alojados externamente en línea, y puede relacionarse con almacenamiento, hardware y software. La computación en la nube ofrece a los usuarios acceso a recursos informáticos desde cualquier lugar, con escalabilidad instantánea y despliegue rápido, lo que resulta en un uso generalizado tanto por empresas como por usuarios individuales.

La seguridad en la nube abarca las prácticas, principios, salvaguardas y tecnologías que mantienen seguros los datos en la nube y ayudan a proteger las infraestructuras en la nube.

Distinciones de Computación en la Nube

Las estrategias de seguridad en la nube dependen en gran medida del tipo específico de tecnología en la nube que se utilice. Las cuatro categorías básicas de computación en la nube son:

- Servicios de nube pública – Estas infraestructuras en la nube incluyen infraestructura como servicio (IaaS), software como servicio (SaaS) y plataforma como servicio (PaaS).

- Servicios de nube privada de proveedores de nube pública – Estos incluyen servicios de nube personal proporcionados por operadores de terceros.

- Servicios de nube privada gestionados por personal interno – Estas soluciones implican que los equipos internos gestionen una arquitectura de sistemas virtuales en la nube bajo su control.

- Servicios de nube híbrida – Estos pueden ser una combinación de servicios de nube pública y privada para la gestión de datos definida por el costo, el acceso y la seguridad. Serán gestionados por equipos internos en conjunto con proveedores externos de servicios en la nube.

Anteriormente, la mayoría de las políticas de TI de las empresas habrían mantenido los datos en una red interna limitada; la computación en la nube requiere que los datos y las operaciones se confíen frecuentemente a terceros. Debido a esto, es vital desarrollar una comprensión clara de las obligaciones de seguridad que esto conlleva para tus prácticas de computación en la nube.

Tipos de soluciones de seguridad en la nube

Echemos un vistazo a algunos tipos clave de soluciones de seguridad en la nube y proporcionemos algunos ejemplos para cada uno:

| Tipo de Solución de Seguridad | Descripción | Casos de Uso |

| Gestión de Identidad y Acceso (IAM) | Controla quién puede acceder a los recursos y servicios en la nube. | Gestión de permisos de usuarios, asegurando que solo usuarios autorizados accedan a datos sensibles |

| Encriptación de Datos | Protege los datos convirtiéndolos en un formato seguro. | Asegurar datos sensibles en tránsito y en reposo, cumplimiento de regulaciones de protección de datos |

| Sistemas de Detección y Prevención de Intrusiones (IDPS) | Monitorea y protege las redes de actividades maliciosas. | Detectar y responder a ciberataques, prevenir accesos no autorizados |

| Gestión de Información y Eventos de Seguridad (SIEM) | Proporciona análisis en tiempo real de alertas de seguridad generadas por aplicaciones y hardware de red. | Centralización de registros de eventos de seguridad, identificación y respuesta a incidentes de seguridad |

| Seguridad de Endpoints | Protege los dispositivos que acceden a la nube contra amenazas de seguridad. | Asegurar laptops, dispositivos móviles y otros endpoints que acceden a servicios en la nube |

| Gestión de Cumplimiento | Asegura que los entornos en la nube cumplan con los estándares de la industria y los requisitos regulatorios. | Auditoría e informes para cumplimiento regulatorio, mantenimiento de estándares de seguridad |

| Prevención de Pérdida de Datos (DLP) | Previene el intercambio o filtración no autorizada de información sensible. | Proteger información sensible de ser compartida fuera de la organización, cumplimiento de leyes de privacidad de datos |

División de Requisitos de Seguridad en la Nube

La gran mayoría de los proveedores de servicios en la nube cuentan con medidas de seguridad propietarias para garantizar la integridad de sus operaciones, ya que cualquier operador de nube con reputación de seguridad débil perderá rápidamente su posición en el mercado. Sin embargo, debido a la naturaleza descentralizada de la computación en la nube, estas empresas tienen poco control sobre las circunstancias relativas a dónde y cómo sus clientes acceden a sus servicios.

Los propios clientes pueden poner en peligro la seguridad de sus cuentas en la nube mediante una configuración deficiente, una mala gestión de datos y hábitos inseguros de acceso. Cada tipo de servicio tiene su propia definición de seguridad que los clientes deben cumplir:

- Software como servicio – Los clientes son responsables de proteger sus datos y el acceso.

- Plataforma como servicio – Los clientes son responsables de proteger los datos, el acceso y las aplicaciones.

- Infraestructura como servicio – Los clientes son responsables de proteger los datos, el acceso de los usuarios, las aplicaciones, el software operativo y la actividad de la red virtual.

Todos los servicios públicos en la nube asignan cierto grado de responsabilidad a los clientes para proteger sus datos y designar quién accede a ellos. Sin una seguridad de datos integral, es imposible aprovechar realmente los beneficios que ofrece la nube. Las empresas que deseen adoptar productos SaaS conocidos como Salesforce o Microsoft Office necesitan considerar primero las medidas que se requerirán para garantizar que su organización cumpla con sus responsabilidades de seguridad.

De manera similar, las empresas que buscan adquirir productos IaaS como Microsoft Azure o Amazon Web Services necesitarán una política de seguridad más detallada que también tenga en cuenta las preocupaciones sobre la seguridad de las aplicaciones, el tráfico de red y el software operativo, ya que un mayor número de servicios también multiplica la cantidad de posibles vulnerabilidades de seguridad.

Preocupaciones sobre la seguridad en la nube

Debido a que los servicios de nube pública dependen de operaciones de terceros, surgen desafíos particulares al considerar cómo mantener la seguridad de los datos durante la transmisión hacia y desde la nube. Estos incluyen:

- Visibilidad de los datos en la nube – Frecuentemente, los servicios en la nube serán accesados desde redes fuera del control inmediato de una empresa mediante dispositivos que el negocio no posee, lo que significa que el personal de TI necesita poder visualizar la actividad en una conexión de nube en lugar de monitorear el tráfico en una red interna tradicional.

- Control de datos en la nube – Al tratar con soluciones de nube de terceros, el personal de TI no tiene el mismo grado de control que normalmente tendría al gestionar servidores y aplicaciones locales. Estas limitaciones son inherentes al uso de servicios en la nube, y no hay forma de que los clientes accedan a ningún hardware físico de TI.

- Acceso a los datos en la nube – Aunque los clientes pueden utilizar aplicaciones y archivos en línea, no es posible configurar permisos de acceso de la manera habitual que solemos describir. Los usuarios tienen la capacidad de acceder a la infraestructura de la nube desde cualquier dispositivo con una conexión a internet, lo que también ha dado lugar al aumento de soluciones de tipo traiga-su-propio-dispositivo (BYOD). La influencia que se tendrá sobre la seguridad del acceso a estos servicios está completamente limitada a las medidas que ofrece el proveedor de la nube, cuyos empleados también tienen la capacidad de anular su propio acceso.

- Cumplimiento de los datos en la nube – Los servicios de computación en la nube presentan a las organizaciones desafíos adicionales en los campos de cumplimiento y regulación. Sus configuraciones en la nube pueden necesitar cumplir con los estándares regulatorios de organismos externos como PCI y HIPAA, además de satisfacer las expectativas de departamentos internos, partes interesadas y clientes. Cualquier solución en la nube también debería implementarse de acuerdo con los procedimientos apropiados de gestión de riesgos.

- Configuración incorrecta – Mantener la integridad de la seguridad de los servicios de nube recae a menudo en los clientes, especialmente en lo referente a la configuración de estos servicios. La investigación indica que tan solo el 26% de las empresas que utilizan IaaS tienen la capacidad de auditar estos servicios en busca de configuraciones erróneas. Tales errores frecuentemente abren la puerta a brechas en la seguridad de la nube al permitir el acceso no autorizado por parte de terceros. La investigación también muestra que el 99% de los clientes no detectan errores de configuración en su infraestructura IaaS.

- Recuperación de datos en la nube – Cualquier estrategia interna de ciberseguridad debe contar con planes de contingencia para mitigar los efectos de cualquier brecha en los servicios de nube. Dicho plan de contingencia debe proporcionar procesos y recursos apropiados para recuperar los datos perdidos o comprometidos, permitiendo que una empresa funcione mientras protege el negocio de las mayores amenazas.

- Riesgos internos – Aunque proteger un negocio frente a brechas externas en los servicios de nube debe ser prioritario, también conviene proteger estas soluciones ante la posibilidad de explotación por parte de empleados deshonestos dentro de la empresa. Un informe reciente de Cloud Adoption and Risk publicado por McAfee sugiere que hasta un 85% de las organizaciones presentan actividad que podría indicar brechas internas de seguridad.

¿Por qué es vital la seguridad en la nube?

La seguridad de los datos es una preocupación común entre los clientes de la nube, muchos de los cuales sienten que sus datos estarían menos expuestos al riesgo si se almacenaran en la infraestructura de TI local. Sin embargo, esto es un concepto erróneo, ya que los proveedores de la nube generalmente ofrecen un mayor nivel de medidas de seguridad y destinan una mayor proporción de su presupuesto a recursos de seguridad. Además, el almacenamiento en la nube muestra una mejor resiliencia contra virus y otros tipos de malware que a menudo pueden vulnerar la seguridad, comparativamente más débil, de las redes locales.

Mantener la seguridad del almacenamiento en la nube es una cuestión que va más allá de las medidas propietarias implementadas por los proveedores de servicios en la nube. Los propios clientes deben tomar las medidas necesarias para proteger el acceso y asegurarse de que los dispositivos utilizados para acceder a la nube no presenten vulnerabilidades de seguridad.

Al seleccionar un proveedor de servicios en la nube, es vital elegir una empresa que priorice la seguridad de los datos y que también tome medidas para mitigar los riesgos derivados de errores humanos o de TI. A medida que cada vez más servicios en la nube se integran con redes públicas, la desventaja es que la cantidad de posibles vulnerabilidades se multiplica en la misma medida. Sin embargo, con los procesos de seguridad adecuados, los clientes pueden aprovechar el poder de la computación en la nube con un riesgo mínimo.

¿Por qué usar almacenamiento en la nube?

Cada día, más organizaciones están aprovechando el beneficio de los servicios de computación en la nube sobre los recursos tradicionales de TI locales. Algunas de estas razones incluyen:

- Costo – Para la mayoría de las empresas, el almacenamiento en la nube ofrece una infraestructura de almacenamiento de datos dinámica sin la necesidad de comprar y mantener una red de servidores local.

- Resiliencia – Dado que los datos respaldados en la nube se dispersan en diferentes servidores remotos, permanecerán seguros en caso de amenazas locales como cortes de energía, incendios en edificios y ataques de malware locales.

- Flexibilidad – Los servicios de almacenamiento en la nube ofrecen tanto o tan poco espacio como necesite, en función de las demandas en tiempo real de su organización. Esto le permite escalar toda su computación en la nube con máxima eficiencia.

- Facilidad de acceso – Los servicios en la nube están disponibles en cualquier plataforma con una conexión a internet suficiente, lo que le permite descentralizar su infraestructura de TI de manera flexible y bajo demanda.

¿Cómo se protege la información en la nube?

Cuando cargas tus datos en la nube, el proveedor almacenará múltiples copias de los mismos en diferentes servidores ubicados en lugares geográficos diversos. Estos sitios de servidores cuentan con sistemas avanzados de supresión de incendios y generación de energía de respaldo para garantizar la seguridad física de los servidores, junto con otros mecanismos de protección para cuidar los datos ante errores o malas acciones de empleados. En el punto de acceso del cliente, los procesos de autenticación mediante detalles de inicio de sesión como contraseñas y nombres de usuario, junto con características como la verificación en dos pasos, ayudan a mantener la seguridad.

En el medio se encuentra el túnel de datos entre tu dispositivo y los servidores del proveedor de la nube. Esto presenta otra área de posible vulnerabilidad ante filtraciones de datos, pero, afortunadamente, la encriptación de archivos ayuda a garantizar la seguridad durante este proceso. La encriptación de extremo a extremo se refiere al proceso de codificar la información del archivo durante su tránsito entre dos dispositivos, donde los datos sólo se reconstruyen en el dispositivo del destinatario. Este proceso es habilitado por claves de encriptación pública y privada, a menudo conocido como criptografía asimétrica.

El software de encriptación en la nube de la empresa utilizará claves públicas para encriptar un archivo, pero sólo la clave privada única en el dispositivo del usuario podrá reconstruir los archivos. Esto ayuda a mantener el almacenamiento en la nube más seguro y encriptado, incluso durante su tránsito por redes que pueden no ser completamente seguras. No todos los proveedores de almacenamiento en la nube ofrecen los niveles más altos de encriptación de extremo a extremo. Sin embargo, existen soluciones alternativas que los usuarios pueden aprovechar para proporcionar una capa de encriptación de extremo a extremo en cualquier servicio en la nube que deseen utilizar.

Cómo mejorar la seguridad del almacenamiento en la nube: CloudMounter

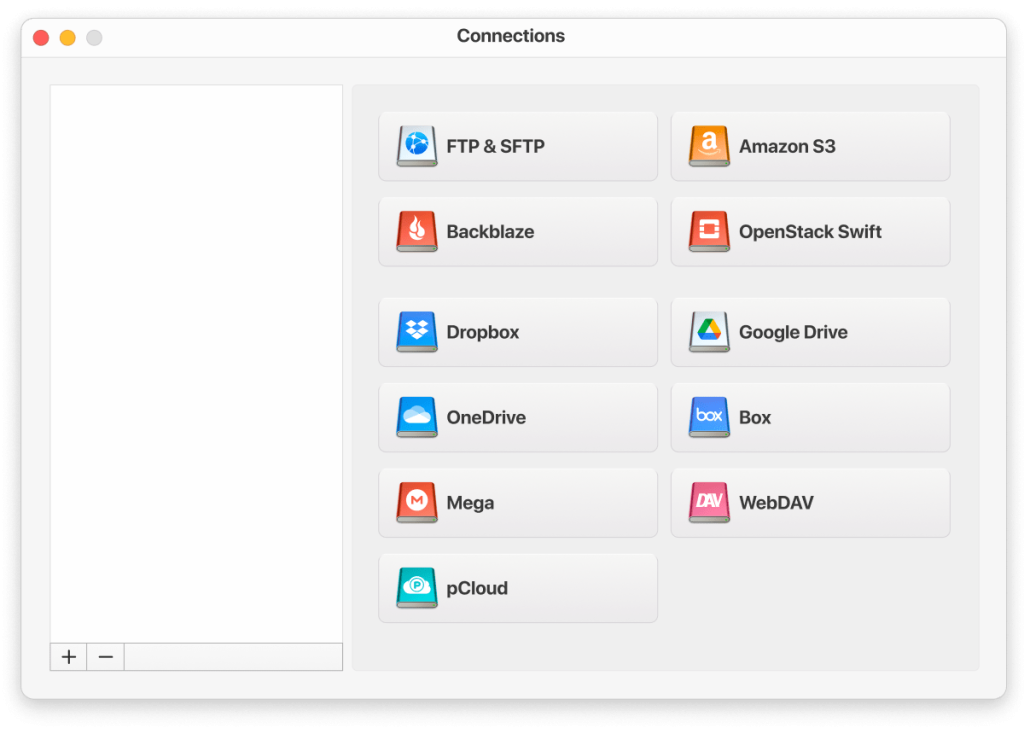

Para garantizar la seguridad de su almacenamiento en la nube, los usuarios pueden optar por un gestor líder de almacenamiento en la nube como CloudMounter para proporcionar las capas necesarias de protección adicional. CloudMounter presume de compatibilidad con los principales proveedores de almacenamiento en la nube como Dropbox, Google Drive, Amazon S3, OpenStack Swift, Backblaze B2, MEGA y más, junto con protocolos como FTP, FTPS, SFTP y WebDAV.

CloudMounter ofrece una función de “montaje” intuitiva, mediante la cual las cuentas de almacenamiento en la nube se presentan como si fueran discos locales en Finder, permitiéndote gestionar todas tus diferentes cuentas de almacenamiento en la nube a través de una sola interfaz.

Cuando se trata de seguridad, CloudMounter también te respalda. El servicio emplea cifrado AES-256 bits para toda tu actividad de transferencia de archivos, proporcionando protección de primer nivel en todo momento, sin importar qué servicio de almacenamiento en la nube utilices. Simplemente crea una contraseña en el almacenamiento, y la clave de cifrado quedará asegurada en el Llavero de MacOS.

El resultado es que cualquiera que intente acceder a tus archivos durante la transferencia solo verá información de archivos incomprensible que solo puede ser descifrada con tu clave de cifrado específica. El equipo detrás de CloudMounter siempre está trabajando arduamente en nuevas formas de mejorar su oferta, y el servicio continuará actualizándose para mantenerse compatible con las últimas soluciones de almacenamiento en la nube.

Consejos Básicos de Ciberseguridad

No se deben descuidar las prácticas estándar de ciberseguridad. Así que, si quieres maximizar tu seguridad, sigue estas recomendaciones:

- Utiliza contraseñas fuertes. Si usas una combinación de letras, números y caracteres especiales, tu contraseña será más difícil de descifrar.

- Protege tu gestor de contraseñas. Asegúrate de que tu gestor de contraseñas esté protegido con una contraseña maestra fuerte.

- Haz copias de seguridad de tus datos regularmente para que, si falla la nube, puedas restaurarlos completamente.

- Cambia tus derechos de acceso para que ninguna persona o dispositivo pueda acceder a todos tus datos a menos que sea necesario.

- Evita acceder a los datos a través de redes Wi-Fi públicas, especialmente si no utilizan autenticación fuerte.

Conclusión

Debido a su flexibilidad y facilidad de uso, el almacenamiento en la nube ofrece múltiples beneficios a los usuarios en comparación con la dependencia del almacenamiento local tradicional, ya que los usuarios pueden acceder a sus datos desde cualquier lugar y en cualquier momento desde un dispositivo inteligente o una laptop. Pero al acceder a más cuentas desde diferentes dispositivos, las posibles amenazas de seguridad empiezan a aumentar.

Sin embargo, con CloudMounter, tus archivos permanecen protegidos en cada etapa del proceso de almacenamiento en la nube. Las medidas de cifrado premium combinadas con una interfaz de gestión de archivos intuitiva permiten a los usuarios aprovechar el almacenamiento en la nube mientras mantienen el acceso no autorizado alejado. Si quieres aprovechar los beneficios de la nube con la tranquilidad de que todos tus archivos están seguros y privados, prueba CloudMounter.

Preguntas Frecuentes

Debido a que el almacenamiento en la nube puede ser accedido desde cualquier navegador o dispositivo conectado a internet, los usuarios están expuestos a un mayor riesgo de que los datos de inicio de sesión sean robados o de que las cuentas permanezcan abiertas en diferentes dispositivos. La seguridad del almacenamiento en la nube también depende de la integridad de la red de la conexión a internet que utilizas para acceder a tus archivos.

A medida que más usuarios utilizan el almacenamiento en la nube, este se convierte en un objetivo más grande para los hackers. Los hackers no necesariamente tienen que penetrar la seguridad del almacenamiento en la nube para que tus datos se vean comprometidos; basta con que uno de tus dispositivos sea hackeado para que los ciberdelincuentes obtengan tus datos de acceso, como dejan claro muchas historias de filtraciones de datos de alto perfil.

Los principales proveedores de la nube generalmente presumen de tener la mejor seguridad. La seguridad de Google Drive es, sin duda, el estándar de oro para los servicios de almacenamiento en la nube, pero la seguridad de Dropbox y Amazon S3 también son completas.